Esta es la primera versión del WhitePaper. Puedes acceder a la actualización de diciembre del 2021 aquí.

Índice de Contenidos

La siguiente traducción del White Paper de Pi Network, ha sido realizada por @trico y @amador, moderadores del chat oficial de la comunidad hispanohablante.

PREFACIO

Al evolucionar el mundo cada vez más hacia lo digital, las criptomonedas son el siguiente paso natural en la evolución del dinero. PI es la primera moneda digital para la gente común, representando un gran paso hacia adelante para la adopción de criptomonedas en todo el mundo.

Nuestra misión: construir una criptomoneda y una plataforma de smart contracts asegurada y operada por gente común.

Nuestra visión: construir el mercado p2p más inclusivo del mundo, impulsado por Pi, la criptomoneda más ampliamente utilizada en el mundo.

Descargo de responsabilidad para lectores más avanzados: debido a que la misión de Pi es ser lo más inclusiva posible, vamos a aprovechar esta oportunidad para ilustrar a los usuarios más novatos sobre blockchain.

INTRODUCCIÓN: POR QUÉ IMPORTAN LAS CRIPTOMONEDAS

Actualmente, nuestras transacciones financieras se sustentan en la confianza en terceras partes, para mantener un registro de dichas transacciones. Por ejemplo cuando realizas una operación en el banco, el sistema bancario guarda un registro sobre la transacción garantizando su seguridad y fiabilidad. Igualmente cuando Cindy transfiere 5€ a Steve usando PayPal, PayPal guarda un registro de 5€ debidos de la cuenta de Cindy y acredita 5€ en la de Steve. Intermediarios tales como bancos, PayPal y otros miembros del actual sistema económico juegan un papel importante en la regulación de las transacciones financieras en el mundo.

Sin embargo, el papel que juegan estos intermediarios tiene también sus limitaciones:

1. Captura de valor injusta: estos intermediarios añadan billones de dólares en creación de riqueza (la capitalización de mercado de PayPal es de unos 130 billones de dólares)

2. Comisiones: los bancos y empresas cobran enormes comisiones por facilitar las operaciones. Estas comisiones tienen un impacto desproporcionado en poblaciones de ingresos bajos que cuentan con menos alternativas.

3. Censura: si un determinado intermediario decide que no puedas mover tu dinero, puede establecer restricciones en el movimiento del mismo.

4. Consentimiento: el intermediario sirve de vigilante que puede arbitrariamente prohibir a usuarios ser parte de la Red.

5. Privacidad: en una época en la que las preocupaciones sobre la privacidad van ganando cada vez más importancia, estos intermediarios pueden descubrir accidentalmente, o incluso obligarte a hacerlo, más información financiera sobre ti mismo de la que te gustaría.

El sistema de moneda electrónica p2p Bitcoin, lanzado en 2009 por el programador anónimo (o grupo de programadores) Satoshi Nakamoto, fue un soplo de aire fresco para la libertad del dinero. Por primera vez en la historia la gente podía intercambiar valor de forma segura, sin requerir de un tercero o de un intermediario de confianza. Pagar con Bitcoin significaba que Steve y Cindy podían operar entre ellos directamente, saltándose comisiones institucionales, obstrucciones e intrusiones. Bitcoin fue verdaderamente una moneda sin fronteras, impulsando y conectando una nueva economía global.

Introducción a las tecnologías de registro distribuido (Distributed Ledgers o DLTs)

Bitcoin alcanzó este hecho histórico usando un registro distribuido. Mientras el actual sistema financiero se sustenta en el tradicional registro centralizado de la confianza, el registro de Bitcoin se distribuye entre una comunidad de validado res, que acceden y actualizan este registro público. Puedes imaginar el protocolo de Bitcoin como una gigantesca hoja de google globalmente compartida que contiene el registro de transacciones realizadas y validadas por esta comunidad distribuida.

La innovación de Bitcoin (y en general de la tecnología de cadena de bloques blockchain) es que aún cuando el registro se realiza por la comunidad, la tecnología permite a dicha comunidad llegar siempre a un consenso sobre las transacciones confiables, asegurando igualmente que tramposos no puedan registrar falsas transacciones y hacerse con el sistema.

Este avance tecnológico permite por lo tanto, eliminar el intermediario centralizado sin comprometer la seguridad de la transacción financiera.

Beneficios de los Registros Distribuidos (Distributed Ledgers)

Además de la descentralización, Bitcoin, o las criptomonedas en general comparten unas cuantas características importantes que convierten al dinero en más inteligente y más seguro, aunque algunas criptomonedas puedan ser más fuertes en algunas de sus propiedades que en otras, basándose en las diferentes implementaciones de sus protocolos.

Las criptomonedas se guardan en monederos electrónicos (wallets) identificados por una dirección públicamente accesible. Estos monederos son asegurados por una complicada contraseña que se guarda de forma privada. Esta contraseña es la clave privada (private key). Esta clave privada firma criptográficamente cada transacción y es virtualmente imposible crear firmas fraudulentas. Esto provee de seguridad e inembargabilidad. A diferencia de las cuentas en los bancos tradicionales que pueden ser embargadas por autoridades gubernamentales, la criptomoneda en tu wallet no puede ser sacada de ahí por nadie sin tu clave privada.

Las criptomonedas son resistentes a la censura debido a su naturaleza descentralizada ya que cualquiera puede enviar transacciones a cualquier ordenador de la Red para ser registradas y validadas.

Las transacciones de criptomonedas son inmutables porque cada bloque de transacciones representa una prueba criptográfica (hash) de todos los bloques que han existido anteriormente a ese mismo bloque. Una vez que alguien te envía dinero, no pueden robarlo deshaciendo la operación (por ejemplo no existen cheques sin fondos en la tecnología de cadena de bloques). Algunas criptomonedas pueden incluso soportar transacciones atómicas. Los «smart contracts» construidos sobre estas criptomonedas no confían únicamente en la ley para su refuerzo, sino que directamente se refuerzan mediante código públicamente auditable, lo que los convierte en confiables y permite potencialmente deshacerse de los intermediarios en muchos negocios (por ejemplo Escrow en bienes raíces).

Asegurando los Distributed Ledgers (minado)

Uno de los retos de mantener un registro distribuido de las transacciones es la seguridad, específicamente como mantener un registro abierto y editable previniendo a la vez la actividad fraudulenta. Para alcanzar este desafío, Bitcoin introdujo un innovador proceso llamado minado (usando el algoritmo de consenso Prueba de Trabajo, proof of work) para determinar quién es confiable para hacer actualizaciones en el registro compartido de transacciones.

Se puede entender el minado como un tipo de juego económico en el que se fuerza a los «Validadores» a probar su mérito cuando intentan añadir transacciones al registro. Para conseguirlo, los Validadores tienen que resolver una serie de complejos puzzles computacionales. El validador que resuelve el puzzle primero es recompensado al permitirle colocar el último bloque de la transacción. Colocar el último bloque de la transacción permite a su vez a los Validadores minar un bloque de recompensa (actualmente 12.5 BTC o 40.000€ en el momento que se escribe esto)

Este proceso es muy seguro, pero requiere de una gran cantidad de poder computacional y de consumo de energía, por lo que los usuarios esencialmente queman más dinero en resolver el puzzle computacional que lo que ganan el Bitcoin. Este ratio entre lo que gasta y lo que se gana penaliza tanto que el validador siempre estará interesado en introducir transacciones honestas en el registro de Bitcoin.

PROBLEMA: LA CENTRALIZACIÓN DEL PODER Y EL DINERO PONEN A LAS CRIPTOMONEDAS DE PRIMERA GENERACIÓN FUERA DEL ALCANCE

En los primeros días de Bitcoin, cuando sólo unas pocas personas trabajaban para validar las transacciones y minaban los primeros bloques, cualquiera podía ganar 50 BTC simplemente usando el software de minado de Bitcoin en su ordenador personal. Al ir ganando la moneda popularidad, los mineros inteligentes se dieron cuenta de que podían ganar aún más si tenían más de un ordenador trabajando en el minado.

Al ir Bitcoin aumentando su valor, empresas enteras brotaron solo para minar. Estas empresas desarrollaron chips especiales (ASICS) y construyeron enormes granjas de servidores usando estos chips para minar Bitcoin. La aparición de estas enormes corporaciones de minado nos llevó a la conocida como fiebre del oro del Bitcoin, haciendo muy difícil para la gente común aportar a la red y ser recompensados por la misma. Sus esfuerzos empezaron a consumir cada vez más grandes cantidades de energía computacional, contribuyendo a problemas medioambientales por todo el mundo.

La facilidad para minar Bitcoin y el consecuente incremento de las granjas de minado rápidamente produjeron una centralización masiva del poder de producción y de la riqueza en la red de Bitcoin. Para proporcionar cierto contexto sirvan estos datos: el 87% del los Bitcoins pertenecen al 1% de los usuarios de su Red, muchas de estas monedas se minar on virtualmente gratis en los primeros días. Otro ejemplo Bitmain, uno de los más grandes operativos de Bitcoin creados, ha ganado miles de millones en ingresos y beneficios.

La centralización del poder en la red de Bitcoin hace que sea muy difícil y caro para una persona media. Si quieres adquirir Bitcoin tus opciones más fáciles son:

1- Minalo tu mismo. Hazte con el equipo especializado y lánzate a ello. Tienes que saber que al estar compitiendo contra granjas masivas de servidores por todo el mundo, consumiendo tanta energía como el país de Suiza entero, no serás capaz de minar mucho.

2- Compra Bitcoin en un mercado de intercambio (Exchange) Hoy puedes comprar Bitcoin por 3.500$ cada moneda (en el momento de escribir esto, también puedes adquirir fracciones de Bitcoin). También tienes que ser consciente del riesgo que asumes puesto que el precio del Bitcoin es bastante volátil.

Bitcoin fue la primera criptomoneda en demostrar como se podía cambiar el actual modelo financiero, dando a la gente la capacidad de hacer transacciones sin la necesidad de un tercero en el proceso. El aumento en flexibilidad, libertad y privacidad, nos conduce inevitablemente a colocar las monedas digitales como la nueva norma. A pesar de sus beneficios, la concentración de dinero y poder de Bitcoin (aunque no haya sido premeditada) representa una significativa barrera para su adopción general para todos las personas. Las investigaciones realizadas por el equipo de Pi, tratando de entender por qué la gente es reticente a entrar en el espacio de las criptomonedas, han probado el riesgo de minado/inversión como una barrera de entrada.

SOLUCIÓN: HABILITAR EL MINADO EN LOS TELÉFONOS MOVILES

Después de identificar estas barreras claves para la adopción. El equipo de Pi se concentró en encontrar una manera que permitiera minar a la gente común (o ganar recompensas en criptomonedas por validar transacciones en un DLT). Como recordatorio uno de los mayores desafíos que surge con el mantenimiento de un registro distribuido de transacciones, es asegurar que las actualizaciones en este registro abierto no sean fraudulentas. Mientras el proceso de validación de Bitcoin (quemado de energía/dinero para demostrar confianza) no es muy amigable para usuario (ni para el planeta). Para Pi, introducimos el requerimiento adicional de emplear un algoritmo de consenso que sería, además, extremadamente amigable para con el usuario e ideal para habilitar su minado en ordenadores personales y teléfonos móviles.

Comparando los algoritmos de consenso existentes, (el proceso que graba las transacciones en un registro distribuido) el Protocolo de Consenso Stellar emerge como el candidato líder para habilitar el primer minado móvil amigable con el usuario. El Protocolo de Stellar (SCP) fue diseñado por David Mazières profesor de Ciencia Computacional en Stanford que además trabaja como Responsable Científico en la Stellar Development Foundation. SCP usa un novedoso mecanismo llamado Federated Byzantine Agreements que asegura que la actualización de un registro distribuido sea exacta y confiable. SCP además se ha desplegado en la práctica a través de la Stellar Blockchain operativa desde 2015.

Una introducción simplificada a los algoritmos de consenso

Antes de pasar a introducir el algoritmo de consenso de Pi, resultará de ayuda tener una explicación simple de lo que un algoritmo de consenso hace por un blockchain y los tipos de algoritmos de consenso más generales que usan hoy en día los protocolos de blockchain (por ejemplo SCP y Bitcoin). Esta sección está escrita de manera intencionadamente simplificada en busca sobre todo de claridad y no es completa. Para mayor exactitud acudid a la sección Adaptaciones a SCP más abajo y leer el escrito sobre el Protocolo de Consenso Stellar.

Un blockchain es un sistema distribuido con tolerancia a fallos cuyo objetivo es ordenar completamente una lista de bloques de transacciones. Los sistemas distribuidos con tolerancia a fallos conforman una área de la ciencia computacional que ha sido estudiada durante décadas. Se les llama sistemas distribuidos porque no tienen un servidor centralizado si no que están compuestos por una lista de ordenadores descentralizados (llamados nodos o peers) que necesitan llegar a un consenso sobre cuál es el contenido y el orden de sus bloques. Se dice que son sistemas tolerantes a fallos porque pueden tolerar cierto grado de nodos en error en sus sistema (por ejemplo hasta un 33% de nodos pueden fallar y el sistema seguir funcionando con normalidad).

Hay dos grandes categorías de algoritmos de consenso: están los que eligen un nodo como el líder que produce el siguiente bloque, y están los que no tienen un líder explícito y todos sus nodos llegan a un consenso sobre cuál debe ser el siguiente bloque después de intercambiar votos enviándose mensajes entre ellos. (hablando estrictamente la última frase contiene muchas inexactitudes, pero ayuda a entender la diferencia entre los dos grupos).

Bitcoin usa el primer tipo de algoritmo de consenso: todos los nodos de Bitcoin compiten entre ellos en la resolución del puzzle criptográfico. Debido a que la solución se encuentra aleatoriamente, esencialmente el nodo que encuentra la solución primero es elegido como el líder en la ronda y es el que produce el siguiente bloque. Este protocolo se conoce como Prueba de Trabajo (Proof of work) y resulta en un enorme consumo de energía.

Introducción simplificada al Protocolo de Consenso Stellar

Pi usa el otro tipo de algoritmo de consenso y está basado en el Protocolo de Consenso Stellar (SCP) y un algoritmo llamado Federated Byzantine Agreement (FBA). Estos algoritmos no gastan energía, pero requieren el intercambio de muchos mensajes en la Red para que los nodos lleguen a un consenso sobre qué bloque va a ser el siguiente. Cada nodo puede determinar independientemente si una transacción es válida o no, por ejemplo autorizar una transacción, basándose en la firma criptográfica y el historial de transacciones. Sin embargo, para que una red de ordenadores acuerden qué transacción grabar en un bloque y el orden de estas transacciones y bloques, necesitan comunicarse entre ellas y tener múltiples rondas de votación para llegar a un consenso. Intuitivamente, esos mensajes entre los diferentes ordenadores de la red sobre cuál bloque tiene que ser el siguiente se parecería mucho a esto: «Propongo que todos votemos que el siguiente bloque sea el A»; «Voto por el bloque A para ser el siguiente bloque»; «Confirmo que la mayoría de nodos en los que confío han votado por el bloque A», por lo que el algoritmo de consenso habilita a este nodo a concluir que «A es el siguiente bloque; y no puede haber otro bloque diferente a A como el siguiente bloque». Aunque los pasos en la votación descritos parezcan muchos, internet es lo suficientemente rápida y los mensajes ligeros, de manera que los algoritmos de consenso son mucho más ligeros que los algoritmos de Prueba de Trabajo de Bitcoin. Otro importante representante de estos algoritmos es el llamado Byzantine Fault Tolerance (BFT). Varios de los más importantes blockchains de la actualidad están basados en variantes de BFT como Neo o Ripple.

Una gran crítica que recibe BFT es que posee un cierto rasgo de centralización: debido a que el votar está involucrado, la cantidad de nodos que participan en la votación (quorum) está predeterminado previamente por el creador del sistema en su comienzo. La contribución de FBA es que en lugar de tener un quorum centralizado determinado, cada nodo propone sus propias «porciones de quorum» que se conjuntarán con las porciones propuestas por otros nodos. Nuevos nodos pueden añadirse a la red de forma descentralizada: declarando los nodos en los que confían y convenciendo a otros nodos en confiar en ellos, pero no tienen que convencer a ninguna autoridad central.

SCP es una instancia de FBA, en lugar de quemar energía como el algoritmo de consenso del protocolo de Prueba de Trabajo de Bitcoin, los nodos de SCP aseguran el registro compartido al apoyarse en otros nodos de la red para declarar que es digno de confianza. Cada nodo en la red construye una porción de quorum que consiste en otros nodos de la red que consideran que es digno de confianza. Los quorums se forman y basan en porciones de quorum de sus miembros y un validador sólo aceptará nuevas transacciones si y sólo si una proporción de sus nodos en sus quorums acepta la transacción. Al construir sus quorums los validadores por toda la red, estos quorums ayudarán a los nodos a alcanzar consenso sobre las transacciones con garantía de seguridad. Puedes aprender más sobre el Protocolo de Consenso Stellar visitando este resumen técnico de SCP.

Adaptación de Pi al protocolo de consenso Stellar (SCP)

El algoritmo de consenso de Pi se construye en torno a SCP. SCP ha sido formalmente probado ( Mazieres 2015 ) y está actualmente implementado en la Red Stellar. A diferencia de la red Stellar que convierte a la mayoría de compañías (por ejemplo IBM) e instituciones en nodos. Pi pretende permitir que los dispositivos de personas únicas puedan aportar al protocolo y ser recompensados, incluyendo teléfonos móviles, portátiles y ordenadores. Más abajo introducimos como Pi aplica SCP para habilitar este minado individual.

Hay cuatro roles que los usuarios de Pi pueden adquirir como minadores, llamados:

PIONERO: un usuario de la aplicación móvil de Pi que simplemente confirma que no es un robot a diario. Este usuario válida su presencia cada vez que entra en la aplicación. Puede además usar la aplicación para realizar transacciones (por ejemplo hacer un pago).

CONTRIBUIDOR: un usuario de la aplicación móvil de Pi que contribuye al facilitar una lista de Pioneros en los que confía. Además, los Contribuidores de Pi, construirán un gráfico global de confianza.

EMBAJADOR: un usuario de la aplicación móvil de Pi que ha traído a otros usuarios a la red de Pi.

NODO: un usuario que es un Pionero, un Contribuidor que usa aplicación móvil de Pi y que además opera el software de nodo de Pi en su portátil u ordenador. El software del Nodo de Pi es el software que opera el algoritmo SCP, teniendo en cuenta la información del gráfico de confianza proporcionada por los Contribuidores.

Un usuario puede adquirir más de uno de los roles de arriba. Todos los roles son necesarios, por lo que todos los roles son recompensados con nuevos Pi a diario mientras participen y contribuyan en ese día. En un sentido amplio la definición de minero sería un usuario que recibe nueva moneda como recompensa a sus contribuciones, por lo que los cuatro roles son considerados mineros de Pi. Nosotros definimos minado más en general que su tradicional significado equiparado a la ejecución del algoritmo de consenso de Prueba de Trabajo como en Bitcoin o en Etherum.

Primero de todo necesitamos enfatizar que el software del nodo de Pi no ha sido lanzado aún. Así que esta sección se ofrece más como un diseño arquitectural y abierto a comentarios desde la comunidad técnica. El software será totalmente de código abierto y dependerá fuertemente del Stellar-core que es también un recurso de código abierto, disponible aquí. Esto significa que cualquiera en la comunidad podrá leer, comentar, y proponer mejoras para el código. Más abajo están los cambios propuestos en SCP por Pi para habilitar el minado en dispositivos individuales.

Nodos

Por legibilidad, definimos a un nodo correctamente conectado como el que el paper de SCP define como Nodo Intacto (Intact Node). Además por la misma razón nos referimos como a Red Principal de Pi, al conjunto de todos los Nodos Intactos de la red Pi. La principal tarea de cada nodo es ser configurado para ser conectado correctamente a la Red Principal de Pi. Intuitivamente un nodo incorrectamente conectado es similar a un nodo de Bitcoin no conectado a la Red Principal de Bitcoin.

En términos de SCP, que un nodo esté correctamente conectado significa que ese nodo debe elegir «una porción de quorum» tal que todos los quorums resultantes que incluyan este nodo se crucen con el resto de quorums existentes en la red. Más precisamente, un nodo V n+1 está correctamente conectado a una red principal N de n nodos ya correctamente conectados (v1, v2, …, vn) si el sistema resultante N’ de n+1 nodos (V1, V2,…..,Vn+1) tiene quorum cruzado. En otras palabras N’ tiene tiene quorum cruzado si y sólo si cualquiera de sus dos quorum comparten un nodo (por ejemplo para todos los quorums U1 y U2, U1∩U2 ≠ ∅

La principal contribución de Pi sobre el desarrollo actual existente del consenso Stellar es que introduce el concepto de gráfico de confianza provisto por los usuarios Contribuidores de Pi como información que puede ser usada por los nodos cuando estén preparando su configuración para conectarse a la Red Principal de Pi.

Cuando escojan sus porciones de quorums deberán tener en consideración el gráfico de confianza proporcionado por los Contribuidores incluyendo su propio círculo de seguridad. Para asistir en esta decisión, tenemos la intención de proporcionar software de análisis gráfico auxiliar para asistir a los usuarios que operen nodos para que tengan la mayor información en sus decisiones que sea posible. Esta información diaria del software incluirá lo siguiente:

- Una lista clasificatoria de nodos ordenados por su distancia al nodo actual según su proximidad en el gráfico de confianza. Una lista clasificatoria de nodos basada en análisis pagerank en el gráfico de confianza.

- Una lista de nodos reportados por la. comunidad como fallidos por cualquier razón buscando conectarse a la red.

- Una lista de los artículos más recientes en la web con la palabras clave «nodos de Pi con mal comportamiento» y otras similares. Una representación de nodos de Pi similar a la que puede encontrarse en el monitor StellarBeat Quorum [código fuente].

- Un explorador de quorum similar a QuorumExplorer.com [código fuente].

- Una herramienta de simulación como la del monitor StellarBeat Quorum que muestra los resultados de los impactos esperados en la conectividad a la red Pi de los nodos cuando la configuración del actual nodo es cambiada.

Un problema interesante a investigar en el futuro es desarrollar algoritmos que puedan tomar en consideración el gráfico de confianza y sugerir a cada nodo su configuración más óptima o incluso automáticamente configurar dichos nodos. En el primer desarrollo de la red Pi, mientras los usuarios estén operando nodos, podrán actualizar la configuración de su nodo en cualquier momento. Se les invitará a confirmar su configuración diariamente y se les pedirá su actualización si es necesario.

Usuarios de la app móvil

Cuando un Pionero necesita confirmar que una transacción determinada ha sido ejecutada (por ejemplo que han recibido Pi) abrirán la aplicación móvil. En ese momento la aplicación móvil se conectará a uno o más nodos para consultar si la transacción ha sido registrada en el ledger y además obtener el número de bloque más reciente y el valor de hash de ese bloque. Si el Pionero además está operando un nodo la aplicación se conecta a ese nodo propio del Pionero. Si el Pionero no está operando un nodo, la aplicación se conecta a múltiples nodos para verificar cruzadamente la información. Los Pioneros tendrán la capacidad de seleccionar a qué nodos quieren que su aplicación se conecte. Pero para hacerlo más sencillo para la mayoría de los usuarios la aplicación tendrá por defecto una considerable cantidad nodos lo más cercanos al usuario según el gráfico de confianza, junto con una selección de nodos que estén arriba en el ranking. Pediremos vuestra colaboración para ver como el conjunto de nodos por defecto debe establecerse para los móviles de los Pioneros.

Recompensas por minado

Una bonita propiedad del algoritmo SCP es que es más genérico que un blockchain. Coordina el consenso mediante un sistema de nodos distribuido. Esto significa que el mismo núcleo del algoritmo no sólo es usado cada pocos segundos para registrar nuevas transacciones en nuevos bloques, si no que también puede ser usado periódicamente para realizar operaciones más complejas. Por ejemplo, una vez a la semana la red Stellar lo usa para calcular la inflación en su red y distribuye proporcionalmente los nuevos tokens generados entre todos los poseedores de Stellar (la moneda de Stellar se llama Lumens). De una similar manera, la red Pi emplea el SCP una vez al día para computar la distribución para todos los mineros de Pi (Pioneros, Contribuidores, Embajadores, Nodos) que han participado activamente ese día. En otras palabras, las recompensas de Pi son computadas sólo una vez al día y no en cada bloque del blockchain.

En comparación Bitcoin asigna recompensas de minado en cada bloque y otorga toda la recompensa al minero que ha sido lo suficientemente afortunado como para resolver una tarea computacional intensiva aleatoria. Esta recompensa en Bitcoin, actualmente de 12.5 BTC (40k$), se da sólo a un minero cada diez minutos. Esto provoca que sea extremadamente raro para cualquier usuario obtener alguna vez una recompensa. Como solución a eso, los mineros de Bitcoin se están organizando en espacios cooperativos de minado centralizados, en los que todos contribuyen con su poder de procesamiento, aumentando así la probabilidad de obtener recompensas, y compartiendo proporcionalmente esos premios llegado el caso. Esos espacios de minado, no sólo son puntos de centralización sino que sus miembros reciben recortes en sus cantidades como mineros individuales. En Pi no hay necesidad de esos espacios, ya que una vez al día, todo el que haya contribuido recibirá una distribución de nuevos Pi en función de sus aportaciones.

Comisiones por transacción

Parecido a lo que ocurre con las comisiones por transacción en Bitcoin, éstas son opcionales en la red Pi. Cada bloque tiene un cierto límite de cuantas transacciones pueden ser incluidas en él. Cuando no hay transacciones pendientes, éstas suelen ser sin comisiones, pero cuando hay transacciones pendientes los nodos las ordenan por comisiones, con aquellas transacciones con las comisiones más altas con mayor prioridad, y por ese orden de prioridad van incluyendo las transacciones en los bloques generados. Esto crea un mercado abierto.

Implementación: las comisiones se dividen proporcionalmente entre los nodos cada día. En cada bloque la comisión de cada transacción es transferida a un monedero temporal desde donde al final del día es distribuida entre los mineros activos del día. Este monedero tiene una clave privada desconocida. Las transacciones de entrada y de salida son forzadas automáticamente por el protocolo mismo bajo el consenso de todos los Nodos de la misma manera que el consenso genera nuevo Pi cada día.

Limitaciones y trabajo futuro

SCP ha sido intensamente probado durante varios años dentro de la Red Stellar, que en el momento en el que se escribe esto es la novena Red en tamaño del mundo de las criptomonedas. Esto nos ofrece un grado de confianza bastante alto. Una ambición del proyecto Pi es conseguir que el número de nodos de la red Pi sea superior al número de nodos de la red Stellar para permitir que más usuarios comunes puedan participar en el núcleo del algoritmo de consenso. Aumentando el número de nodos, inevitablemente crecerá el número de mensajes en la Red que deberán ser intercambiados entre ellos. Aún cuando estos mensajes son más pequeños que una imagen o un vídeo de YouTube y hoy en día Internet puede transferir vídeos rápidamente, el número de mensajes aumentará necesariamente con el aumento de nodos participantes lo que puede generar cuellos de botella a la hora de llegar al consenso. Este hecho finalmente disminuiría la velocidad a la que nuevos bloques y nuevas transacciones son registradas en la red. Por suerte Stellar es actualmente mucho más rápido que Bitcoin. Actualmente Stellar está calibrado para producir un nuevo bloque cada 3-5 segundos, siendo capaz de gestionar miles de transacciones por segundo. En comparación Bitcoin produce un nuevo bloque cada 10 minutos. Y lo que es más, debido a la falta de seguridad y garantía, el blockchain de Bitcoin en raras ocasiones puede ser sobreescrito en su primera hora. Esto significa que un usuario de Bitcoin tiene que esperar al menos una hora antes de poder asegurarse de que una transacción puede ser considerada como final. SCP garantiza seguridad lo que significa que después de esos 3-5 segundos un puede estar seguro sobre su transacción. Así que incluso con el potencial cuello de botella por la escalabilidad, Pi espera alcanzar sus transacciones como finalizadas más rápidamente que Bitcoin y probablemente más lento que Stellar y procesar más transacciones por segundo que Bitcoin y posiblemente alguna menos que Stellar.

Aunque la escalabilidad de SCP es un problema aún abierto a estudio, existen múltiples y prometedoras maneras de acelerar las cosas. Una solución posible a la escalabilidad es BloXroute. BloXroute propone una distribución de la red de blockchain (BDN) que utiliza una red de servidores optimizada para el rendimiento de la red. Aunque cada BDN está controlado centralizadamente por una organización ofrecen un mensaje neutral que acelera el paso. Por ejemplo BDNs sólo pueden servir a todos los nodos justamente y sin discriminación ya que los mensajes están encriptados. Esto significa que los BDNs no saben de donde vienen los mensajes, donde van o qué hay dentro. De esta forma los nodos de Pi pueden tener dos rutas de paso para sus mensajes: una más rápida mediante BDN, de la que se puede esperar que sea de confianza la mayor parte del tiempo y su interfaz original p2p para enviar mensajes que es también de confianza, descentralizada pero más lenta. Esta idea es similar a la memoria caché. La caché de una computadora es un lugar donde puede acceder a los datos rápidamente, acelerando la media de cálculo computacional, pero no te garantiza tener siempre cada parte de información que necesitas. Cuando la caché falla, el ordenador se ralentiza pero no ocurre nada catastrófico. Otra solución puede ser usar el reconocimiento seguro de multidifusión de mensajes en redes p2p abiertas [Nicolosi y Mazieres 2004] para acelerar la propagación de mensajes entre pares.

MODELO ECONÓMICO DE PI: BALANCE ENTRE ESCASEZ Y ACCESO

PROS Y CONTRAS DE LOS MODELOS ECONÓMICOS DE PRIMERA GENERACIÓN

Una de las innovaciones más impresionantes de Bitcoin es su matrimonio entre los sistemas distribuidos y la teoría de juegos de la economía.

Pros

SUMINISTRO FIJO

El modelo económico de Bitcoin es simple. Sólo existirán 21 millones de Bitcoin en circulación. Este número está fijado en el código. Con sólo 21 millones en circulación para 7.5B de personas en el mundo, no hay suficientes Bitcoins para todos. Esta escasez es una de las bases del valor de Bitcoin.

DECRECIMIENTO DE LA RECOMPENSA POR BLOQUE

El esquema de distribución de Bitcoin, dibujado más abajo, refuerza este sentido de escasez, la recompensa por bloque de minado en Bitcoin se reduce a la mitad cada 210.000 bloques (aproximadamente cada 4 años). En sus inicios la recompensa por minado de bloque en Bitcoin era de 50 monedas, ahora la recompensa es 12.5 y se reducirá a 6.25 en Mayo de 2020. El decrecimiento en la tasa de distribución significa que aunque la percepción sea que la moneda crece, hay cada vez menos moneda que minar.

Contras

INVERTIDO SIGNIFICA DESIGUAL

El modelo de distribución invertido de Bitcoin (menos gente ganado más al principio y más gente ganando menos en la actualidad) es uno de sus principales condicionantes para su distribución desigual. Con tanto Bitcoin en manos de tan pocos, los nuevos mineros están quemando más energía por menos Bitcoin.

EL ACAPARAMIENTO EXCLUYE SU USO COMO MEDIO DE CAMBIO

Aunque Bitcoin se lanzó como un sistema de «dinero electrónico p2p», la relativa escasez de Bitcoin ha impedido su objetivo de servir como medio de cambio. La escasez ha llevado a que se perciba esta moneda como una forma de «oro digital» o una forma digital de almacenar valor. El resultado de esta percepción es que muchos de los poseedores de Bitcoin no tengan intención de usar esta moneda para sus gastos del día a día.

El modelo económico de Pi

Pi, por otra parte, busca acertar con el correcto equilibrio entre la sensación de escasez de Pi, y a la vez asegurarse de que una gran cantidad de moneda no se acumule en un pequeño número de manos. Queremos asegurarnos de que nuestros usuarios ganan más Pi cuanto más contribuyen a la red. El objetivo de Pi es construir un modelo económico que sea lo suficientemente sofisticado para alcanzar y equilibrar estas prioridades mientras la moneda permanece también intuitiva para que la gente pueda hacer uso de ella.

Requisitos para el diseño del modelo económico de Pi:

- Simple: construir un modelo transparente e intuitivo.

- Distribución justa: otorgar acceso a Pi a una masa crítica de la población mundial.

- Ganancias meritocráticas: recompensar las contribuciones que construyen y sustentan la red.

Pi – Suministro de Token

POLÍTICA DE EMISIÓN DEL TOKEN

- Máximo Total de Suministro = M + R + D

M = total de recompensas de minado

R = total de recompensas de referidos

D = total de recompensas por desarrollo.

- M = ∫ f(P) dx donde f es una función logarítmica decreciente.

P = Population number (ejemplo., 1° persona que se unió, 2°persona que se unió, etc.)

- R = r * M

r = ratio de referidos (50% total o 25% para ambos referente y referido)

- D = t * (M + R)

- t = Tasa de recompensa del desarrollador (25%)

M – SUMINISTRO PARA MINADO (BASADO EN UN SUMINISTRO FIJO DE MINADO EMITIDA PARA CADA PERSONA)

En contraste con el Bitcoin que creó una cantidad prefijada de monedas para la totalidad de la población mundial, Pi crea un suministro fijado de Pi para cada persona que se une a la red hasta los primeros 100 millones de participantes. En otras palabras, por cada persona que se une a la red Pi una cantidad fija de Pi es preemitida. Este suministro es liberado entonces durante la vida de ese miembro basándose en su nivel de compromiso y contribución a la seguridad de la red. El suministro es liberado usando una función decreciente similar a la de Bitcoin durante la vida del miembro.

R – SUMINISTRO DE REFERIDOS (BASADO EN UNA RECOMPENSA FIJA POR REFERIDO EMITIDA POR PERSONA Y COMPARTIDA ENTRE REFERENTE Y REFERIDO)

Para que una moneda tenga valor, debe ser ampliamente distribuida. Para incentivar este objetivo el protocolo genera además una cantidad fija de Pi que sirve bonus de referido para ambos, referente y referido (o ambos padres y descendencia). Este espacio compartido puede ser minado por ambos durante toda su vida, cuando ambas partes estén activamente minando. Ambos referente y referido son capaces de acceder a este espacio de minado para evitar modelos de explotación donde los referentes pueden abusar de sus referidos. El bonus de referido sirve como incentivo para el crecimiento de la red Pi mientras además de incentiva la interacción entre los miembros al asegurar activamente la red.

D – SUMINISTRO DE RECOMPENSA DEL DESARROLLADOR (PI ADICIONAL EMITIDO PARA CUBRIR FUTURO DESARROLLO)

Pi financiará su futuro desarrollo mediante la recompensa del desarrollador que se emite con cada moneda que se emite por minado y referidos. Tradicionalmente, los protocolos de criptomonedas han emitido cantidades fijas de suministro que inmediatamente disponían en tesorería. Debido a que el suministro total de Pi depende del número de miembros en la red, Pi emite su recompensa del desarrollador a medida que la red crece. La emisión progresiva de la recompensa del desarrollador pretende alinear los incentivos de los contribuidores de Pi con la salud general de la red.

F ES UNA FUNCIÓN LOGARÍTMICA EXPONENCIAL DE DECRECIENTE. LOS MIEMBROS MÁS ANTIGUOS GANAN MÁS.

Aunque Pi busca evitar grandes concentraciones de riqueza, la red también busca recompensar a sus primeros miembros y sus contribuciones con una importante participación en Pi. Cuando las redes como Pi están en sus inicios, tienden a proporcionar baja utilidad para sus participantes. Por ejemplo imagina tener el primer teléfono en el mundo, sería una gran innovación tecnológica pero no sería de mucho uso. Sin embargo, a medida que la gente va adquiriendo teléfonos, cada poseedor de teléfono va obteniendo una mayor utilidad de la red. Para recompensar a la gente que llegó a la red antes, las recompensas por minado individual y por referidos disminuyen en función del número de personas que hay en la red. En otras palabras existe una determinada cantidad de Pi reservada para cada posición en la red de Pi.

Utilidad: agrupar y monetizar nuestro tiempo online

Hoy todo el mundo está sentado sobre un verdadero tesoro de recursos sin explotar. Cada uno de nosotros gastamos varias horas al día delante de nuestros teléfonos, y en nuestros teléfonos nuestros clicks y nuestras visitas crean extraordinarios beneficios para grandes corporaciones. En Pi creemos que la gente tiene derecho a capturar ese valor generado por sus recursos.

Por todos es sabido que podemos hacer más unidos que lo que podemos hacer solos. En la web de hoy en día, masivas corporaciones como Google, Amazon, Facebook tienen una inmensa ventaja sobre los consumidores individuales. Como resultado de todo esto, son capaces de capturar la mayor parte del valor creado por usuarios individuales en la web. Pi nivela el terreno de juego permitiendo a sus miembros agrupar sus recursos colectivos de manera que puedan obtener una parte del valor que generan.

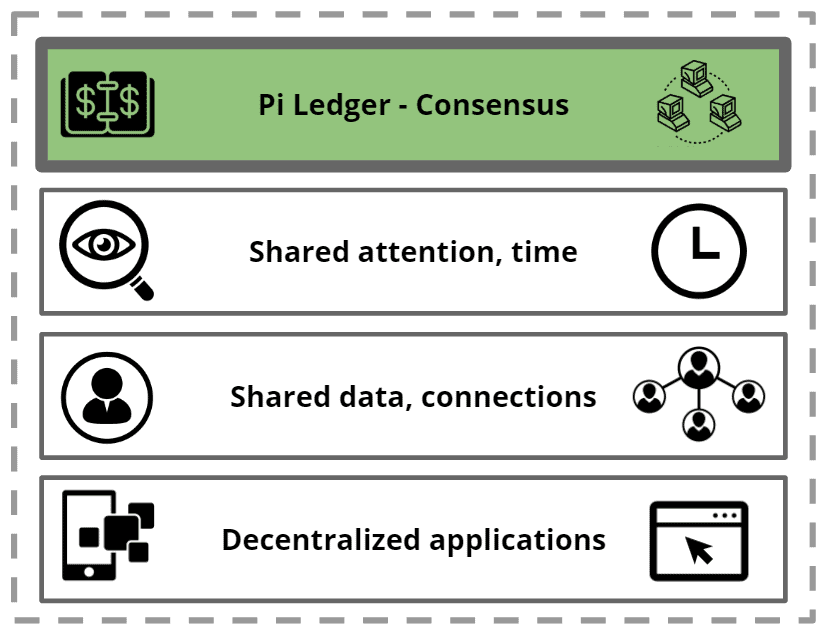

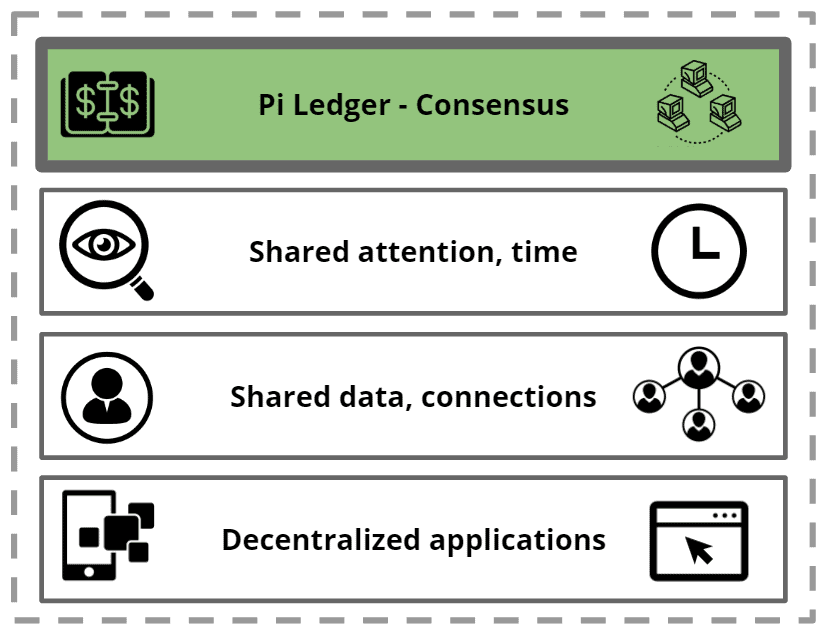

El gráfico de debajo es el Pi stack, donde observamos oportunidades particularmente interesantes y prometedoras para ayudar a nuestros miembros a capturar valor. Debajo entraremos en cada una de estas áreas con más detalle.

Introduciendo el Pi Stack – Liberando recursos infrautilizados

Pi Ledger y gráfico de confianza compartido – Aumentando la confianza por la web

Uno de los grandes desafíos de Internet es saber en quien confiar. Hoy nos basamos en los sistemas de rating de proveedores como Amazon, yelp, ebay para saber con quien podemos operar en internet. A pesar del hecho de que nosotros, consumidores, hacemos todo el trabajo duro de evaluar y valorar a nuestros pares son estos intermediarios quienes capturan la mayor parte del valor creado con este trabajo.

El algoritmo de consenso de Pi descrito más arriba, crea una capa de confianza nativa que va creciendo en la web sin intermediarios. Aunque el valor de un único círculo de seguridad individual es pequeño, la suma de todos nuestros círculos de seguridad construye un gráfico de confianza global que ayuda a la gente a saber en quién puede confiar en la red Pi. El gráfico de confianza global de la red Pi facilitará transacciones entre desconocidos que de otra manera no serían posibles. La moneda nativa de Pi permite a todo aquel que contribuye a la seguridad de la red a capturar una parte del valor que ha ayudado a crear.

Mercado del interés en Pi – Intercambio entre interés sin uso y tiempo

Pi permite a sus miembros reunir sus intereses colectivos para crear un mercado del interés con más valor que cualquier interés individual por sí solo. La primera aplicación construida en este aspecto será un peculiar canal de social media alojado en la pantalla principal de la aplicación. Se puede pensar en este canal como una especie de Instagram con un solo post global cada vez. Lo Pioneros podrán utilizar Pi para atraer la atención de otros miembros de la red, al compartir contenido (por ejemplo imágenes, vídeo) o realizando preguntas dirigidas a la sabiduría colectiva de la red. En la red Pi todo el mundo tendrá la oportunidad de convertirse en un influencer o de apelar al conocimiento global del grupo. Hasta la fecha, el equipo de Pi ha estado usando este canal para recoger la opinión de la comunidad sobre distintas elecciones en el diseño de Pi (por ejemplo la comunidad votó sobre el diseño y colores del logo de Pi). Hemos recibido multitud de valoraciones y respuestas muy valorables por parte de la comunidad sobre el proyecto. En el futuro podría ser posible abrir este mercado de los intereses a cualquier Pionero para usar Pi al postear su contenido y expandir igualmente el número de canales alojados en la red Pi.

Además de intercambiar intereses con otros usuarios, los usuarios podrán optar por hacerlo con otras empresas que buscan su atención. El americano medio ve entre 4000 y 10000 anuncios cada día. Las empresas luchan por nuestra atención y pagan enormes cantidades de dinero por ella. Sin embargo, nosotros los consumidores, no recibimos ningún valor por todas esas transacciones. En el mercado de intereses de Pi, las empresas que busquen contactar con Pioneros, tendrán que compensar a su audiencia con Pi. El mercado de anuncios de Pi será estrictamente opcional y ofrecerá a los Pioneros la oportunidad de monetizar uno de sus más desaprovechados recursos:su atención.

Mercado de intercambio de Pi – Construye tu propia tienda virtual personal

Además de sus contribuciones a la confianza y a los intereses en la red Pi, se espera que los Pioneros en un futuro puedan compartir sus habilidades y servicios. La aplicación móvil de Pi servirá como un punto de venta donde los miembros de Pi podrán ofrecer a otros miembros bienes y servicios mediante una tienda virtual. Por ejemplo un miembro de Pi podría ofrecer un cuarto infrautilizado de su apartamento para que lo alquilen otros miembros de la red. Además de bienes físicos, los miembros de Pi podrán ofrecer sus servicios y habilidades desde sus tiendas virtuales. Por ejemplo un miembro de Pi podría ofrecer sus habilidades en programación o diseño en el mercado de Pi. Con el tiempo el valor de Pi se verá apoyado por una creciente cesta de bienes y servicios.

Tienda de aplicaciones descentralizadas de Pi – Reduciendo barreras de entrada para los creadores

La moneda compartida por la red Pi, su gráfico de confianza y su mercado servirán de base para un ecosistema de aplicaciones descentralizadas (DAPPs) . Hoy en día cualquiera que pretenda empezar con una aplicación debe construir su infraestructura técnica y su comunidad desde cero. La tienda de aplicaciones descentralizadas de Pi permitirá a los desarrolladores de DAPPs aprovechar la infraestructura existente así como los recursos compartidos por la comunidad y usuarios. Emprendedores y desarrolladores podrán proponer a la comunidad con peticiones de acceso a los recursos compartidos de la red. Pi además construirá sus DAPPs con un cierto grado de interoperabilidad de manera que estas DAPPs sean capaces de referenciar datos, y procesos en otras DAPPs.

GOBERNANZA – UNA CRIPTOMONEDA POR Y PARA LA GENTE

Desafíos desde los modelos de gobernanza de las criptomonedas de primera generación

La confianza es el fundamento de cualquier sistema monetario. Uno de los principales factores que engendran dicha confianza es la gobernanza, o lo que es lo mismo el proceso por el que los cambios son implementados en el protocolo con el paso del tiempo. A pesar de su importancia, la gobernanza es frecuentemente uno de los aspectos más pasados por alto de los sistemas criptoeconómicos.

Las redes de primera generación como el Bitcoin han evitado ampliamente los mecanismos de gobernanza formales (o en cadena) en favor de mecanismos informales (fuera de la cadena) que surgen de una combinación entre diseño de incentivo y roles. A todos los efectos, los mecanismos de gobernanza de Bitcoin han sido bastante exitosos, permitiendo al protocolo crecer dramáticamente en tamaño y valor desde su creación. Sin embargo han habido también algunos desafíos. La concentración económica del Bitcoin ha llevado también hacia una concentración de poder político. El resultado es que la gente común puede verse atrapada en el medio de destructivas batallas entre los grandes poseedores de Bitcoin. Uno de los más recientes ejemplos de estos desafíos ha sido la batalla aún en marcha entre Bitcoin y Bitcoin Cash. Estas guerras civiles pueden terminar con un fork (bifurcación) del blockchain. Para los poseedores de tokens los forks son inflacionistas y amenazan el valor de sus activos.

El modelo de gobernanza de Pi – Un plan de dos fases

En un artículo cuestionando los méritos de la gobernanza on-chain, Vlad Zanfir, uno de los desarrolladores del núcleo de Etherum, argumenta que la gobernanza «no es un problema de diseño abstracto. Es un problema sociológico». Uno de los puntos claves de Vlad es que resulta muy difícil diseñar los planes de gobernanza a priori, es decir, antes de la observación de los desafíos particulares que surgen de un determinado sistema político. Un ejemplo histórico es la fundación de los Estados Unidos. El primer experimento con la democracia en los Estados Unidos, los llamados «Artículos de la Confederación», fracasaron después de un experimento de ocho años. Los Padres Fundadores de los Estados Unidos fueron entonces capaces con la lección aprendida de convertir esos artículos en la Constitución, un experimento mucho más exitoso.

Para conseguir su modelo de gobernanza, Pi seguirá un plan de dos fases.

Modelo provisional de gobernanza (>5 millones de miembros)

Hasta que la red alcance una masa crítica de 5 millones de miembros, Pi operará bajo un modelo de gobernanza provisional. Este modelo será similar a los modelos de gobernanza off-chain utilizados por protocolos como Bitcoin y Etherum, con el equipo de Pi jugando un papel muy importante en guiar el desarrollo del protocolo. Sin embargo, el equipo de Pi se apoyará fuertemente en toda la comunidad. La misma aplicación móvil de Pi, será donde el equipo solicitará su opinión y colaboración a la comunidad al respecto. Pi tendrá siempre en cuenta las críticas y sugerencias de su comunidad, para ello están abiertas a comentarios las páginas con las características de Pi, las preguntas frecuentes y este white paper. Cuando la gente navegue por estas páginas de Pi podrán enviar comentarios sobre secciones específicas, hacer preguntas o sugerencias. Encuentros en persona entre miembros que el equipo de Pi ha estado organizando también servirán para recoger sugerencias de la comunidad.

Adicionalmente, el equipo de Pi desarrollará más mecanismos de gobernanza formal. Un sistema de gobernanza con potencial es la democracia líquida. En una democracia líquida cada Pionero tendrá la capacidad de, o bien votar sobre un aspecto directamente, o bien delegar su voto en otro miembro de la comunidad. Una democracia líquida permitiría una amplia y eficiente afiliación de la comunidad de Pi.

La «convención constitucional» de Pi (>5 millones de miembros)

Cuando nos estemos acercando a los 5 millones de miembros, se formará un comité provisional y lo hará en base a las aportaciones a la red Pi. Este comité será el responsable de solicitar y proponer sugerencias a toda la comunidad. Además organizará una serie de conversaciones online y offline donde los miembros de Pi serán capaces de valorar una constitución a largo plazo para Pi. Dado que la base de Pi son sus usuarios a nivel global, la red Pi llevará estas convenciones a múltiples localizaciones por todo el mundo para asegurar su accesibilidad. Además de estas convenciones en persona, Pi usará su plataforma móvil para permitir que los miembros de Pi participen en el proceso remotamente. Ya sea en persona u online, los miembros de la comunidad de Pi tendrán la capacidad de participar en la elaboración de la estructura de gobernanza a largo plazo de Pi.

HOJA DE RUTA (RoadMap) / PLAN DE IMPLEMENTACIÓN

FASE 1 – Diseño, distribución y desarrollo del gráfico de confianza

El servidor de Pi operará como un grifo (faucet) emulando la conducta del sistema descentralizado como si éste estuviera funcionando. Durante esta fase las mejoras en la experiencia del usuario y en la conducta de la aplicación serán más posibles y fáciles de implementar que en la fase estable con la red principal (main net). Todas las monedas generadas por los usuarios serán migradas a la red una vez que esté en marcha. En otras palabras, una vez que la red esté en funcionamiento preminará en su bloque de génesis todos los balances de los poseedores de Pi, generados en la fase 1, y continuará operando igual que el sistema actual pero de forma totalmente descentralizada. Pi no será listada en ningún mercado de intercambio (Exchange) durante este periodo y será imposible por lo tanto comprar Pi con cualquier otra moneda.

FASE 2 – Red de pruebas (TestNet)

Antes del lanzamiento de la red principal, el software de nodos se desplegará en un red de pruebas. La red de pruebas usará exactamente el mismo gráfico de confianza que en la red principal (Mainnet) pero en modo de testeo. El equipo de Pi alojará varios nodos en esta red de prueba y animará a su vez a más Pioneros a iniciar sus nodos en esta red de pruebas. De hecho para que cualquier nodo sea añadido a la red principal, será aconsejable que empiece por la red de prueba (testnet). La red de prueba operará simultáneamente con el emulador de Pi durante la fase 1, y periódicamente (por ejemplo diariamente) los resultados de ambos sistemas serán comparados para detectar sus deficiencias y fallos, lo que permitirá a los desarrolladores de Pi implementar y proponer parches. Después de un tiempo operando en paralelo, se alcanzará un momento en el que los resultados de la red de prueba coincidan exactamente con los del emulador. Desde este momento y cuando la comunidad se sienta preparada Pi migrar hacia la siguiente fase.

FASE 3 – Red principal (MainNet)

Cuando la comunidad sienta que el software está preparado para la producción, y haya sido lo suficientemente probado en la testnet (red de pruebas), se lanzará la red principal oficial de Pi. Un detalle importante es que, en la transición hacia la red principal (Mainnet), solo las cuentas validadas como pertenecientes a distintos individuos reales serán transferidas. Después de este punto, la faucet y el emulador de Pi de la fase 1 se desconectarán y el sistema continuará en funcionamiento para siempre. Se contribuirá con actualizaciones futuras del protocolo desde el equipo de Pi y desde la comunidad de desarrolladores de Pi, y serán propuestas por el comité. Su implementación y desarrollo dependerá de que los nodos actualicen su software como en cualquier otro blockchain. Ninguna autoridad central controlará la moneda y será completamente descentralizada. Los balances de usuarios falsos o duplicados (multicuentas) serán descartados. Esta es la fase en la que Pi podrá ser listado en mercados de intercambio (Exchanges) y cambiado por lo tanto por otras monedas.